Goodnotes管理コンソールにおけるSAML SSOの設定方法

本ガイドでは、Goodnotesの組織向けSAMLシングルサインオン(SSO)の設定手順を説明します。

概要

設定は以下の3ステップで完了します:

- Goodnotesの管理コンソールからSAML設定値を取得する

- IdPでSAMLアプリケーションを設定する

- Goodnotesに戻り、IdP情報を登録する

開始前の準備事項

どのIdPを使用する場合も、下記をご確認ください:

- IdPの管理者権限があること(グローバル管理者、スーパー管理者など)

- Goodnotesで使用するドメイン名がわかっていること(例:

company.com) - Goodnotes管理コンソールでドメインの認証が完了していること。未完了の場合はドメイン認証ガイドを先に完了させてください。

ステップ1:GoodnotesからSAML設定値を取得する(全プロバイダー共通)

- https://org-admin.goodnotes.com にアクセスし、管理者権限でサインインする

- 左メニューから 「サブスクリプションと請求」 を選択する

- 「SAML SSOを設定」 タブをクリックし、「設定を追加」 をクリックする

- 画面に表示された ACS URL と Entity ID をメモしておく(IdP設定時に必要)

使用するIdPを選択してください:

Microsoft Entra ID

📚 詳細はMicrosoft Entra SAMLドキュメントをご参照ください。

必要権限: Microsoft 365のグローバル管理者またはユーザー管理者

設定前の確認事項(Entra ID)

サインイン問題を防ぐため、設定前に以下を必ずご確認ください。

1. Microsoft 365でドメインが確認済みか確認する

- Microsoft 365 Admin Center → 設定 → ドメイン

- 対象ドメインのステータスが 「確認済み」 であることを確認する

2. Entra IDに同じドメインが登録されているか確認する

- Entra ID → カスタムドメイン名に同じドメインが登録されているか確認する

3. ユーザーのUPNとメールアドレスを確認する

Entra ID → ユーザー → 対象ユーザーを選択して確認する:

- ✓ **ユーザープリンシパル名(UPN)**の形式:

username@yourdomain.com - ✓ プロパティ → 連絡先情報の 「メール」 フィールドが空でないこと

- ✓ 「メール」 フィールドの値がUPNと一致し、かつGoodnotesに登録されているメールアドレスと一致していること

⚠️ メールアドレスとUPNは必ずしも同じではありません。**「メール」**フィールドが空の場合、サインインに失敗します。

Goodnotesへのサインインを成功させるには、以下の2つが一致している必要があります:

- Entra IDから送信されるメール情報(email claim)

- GoodnotesのAdmin Consoleに登録されているメールアドレス

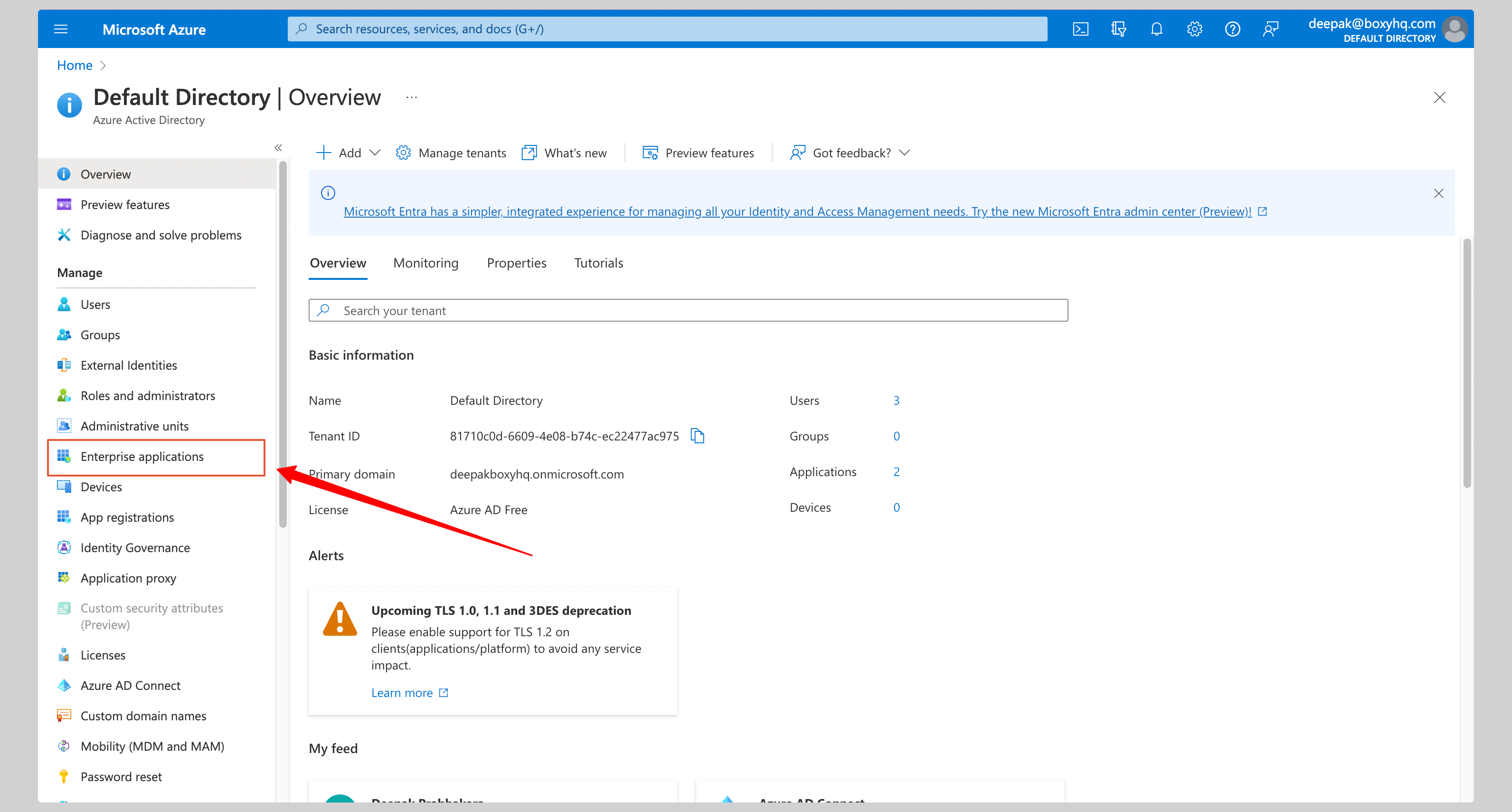

ステップ2:Microsoft Entra IDの設定

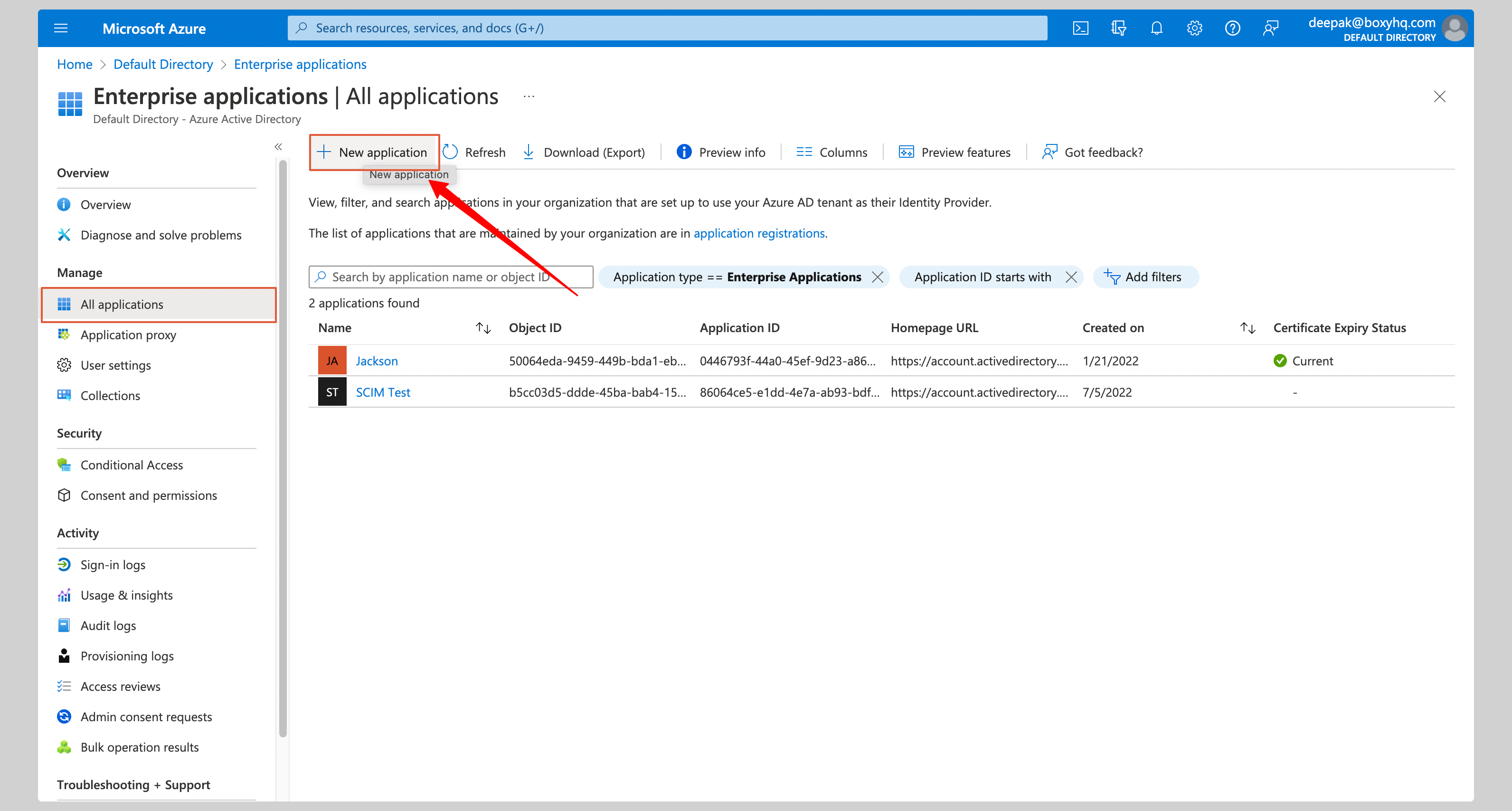

A. アプリケーションの作成

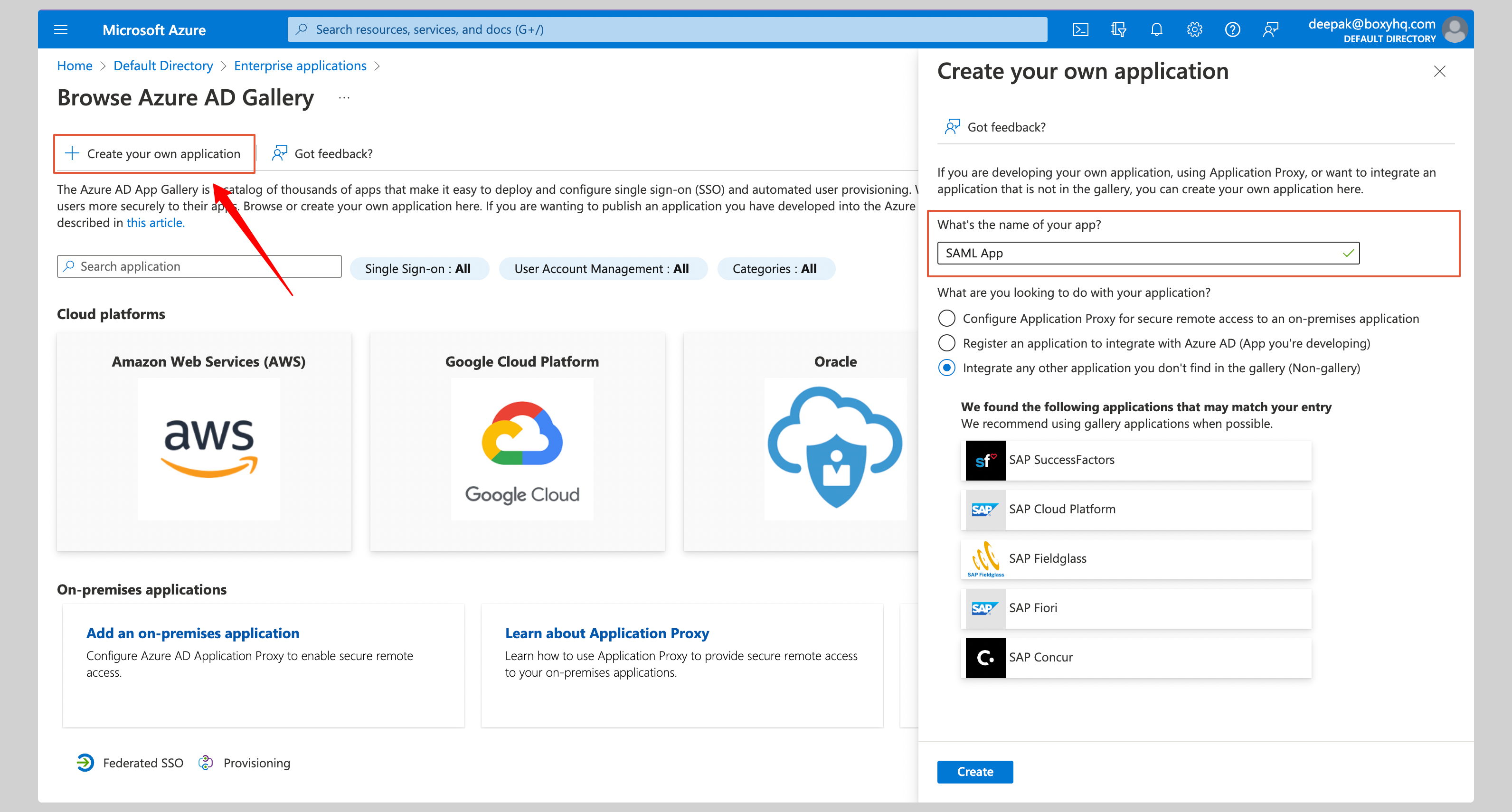

- Azure管理コンソールで左ナビゲーションの 「Enterprise applications」 をクリックする

- 「New application」 をクリックする

- 「Create your own application」 をクリックする

- 名前(例:Goodnotes SAML)を入力して 「Create」 をクリックする

B. SAML設定の構成

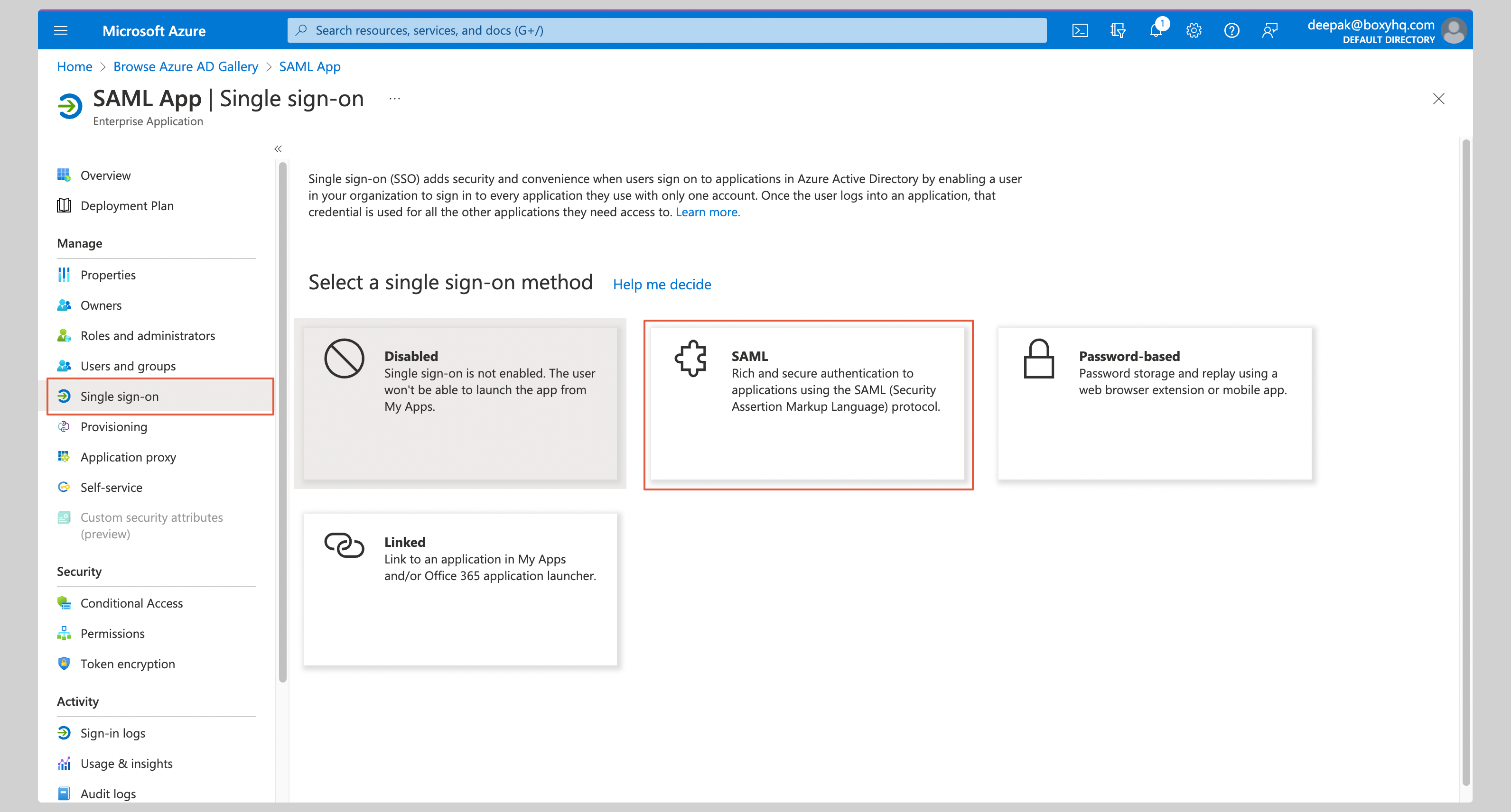

- 「Manage」 から 「Single Sign-On」 → 「SAML」 を選択する

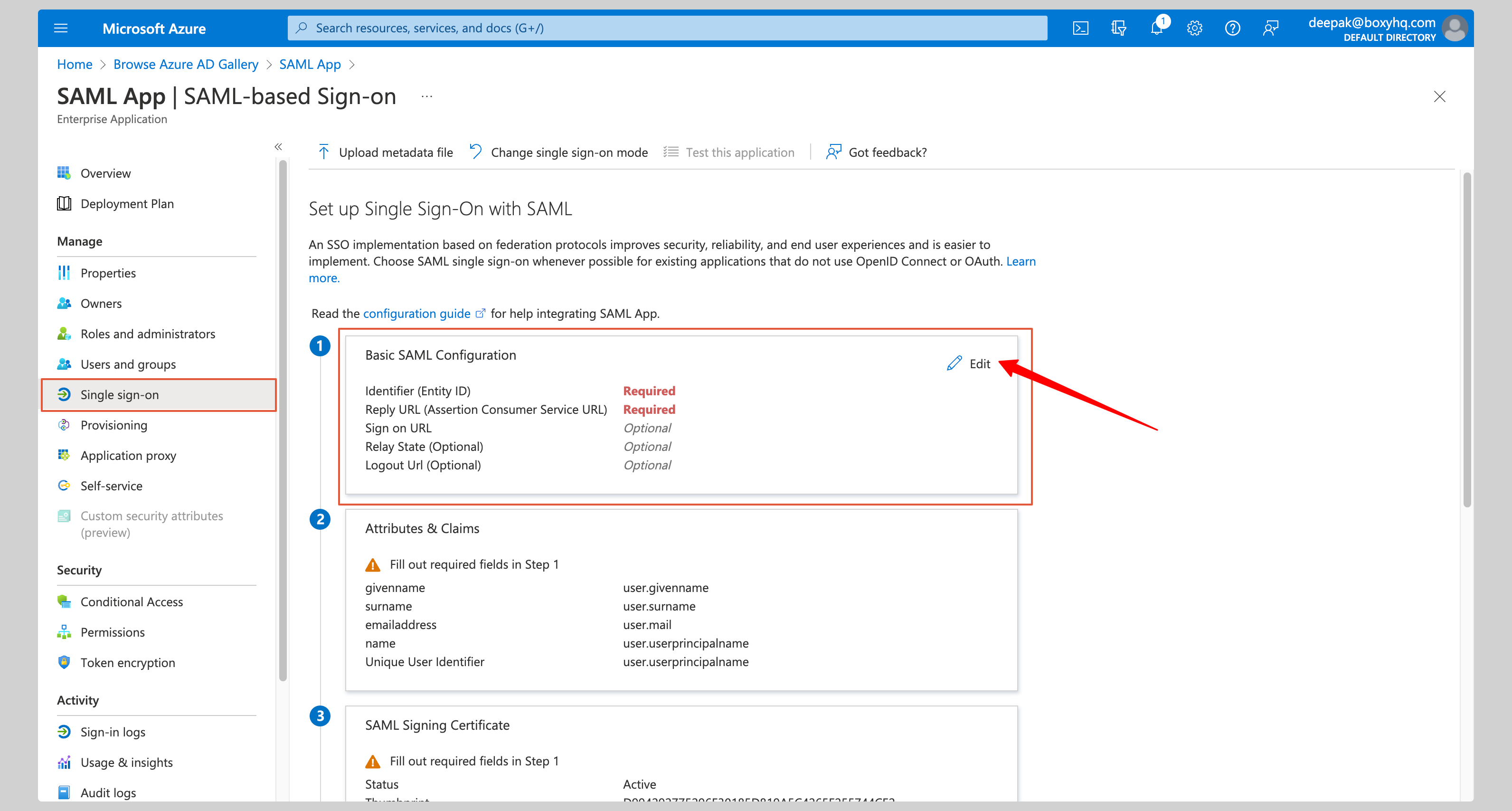

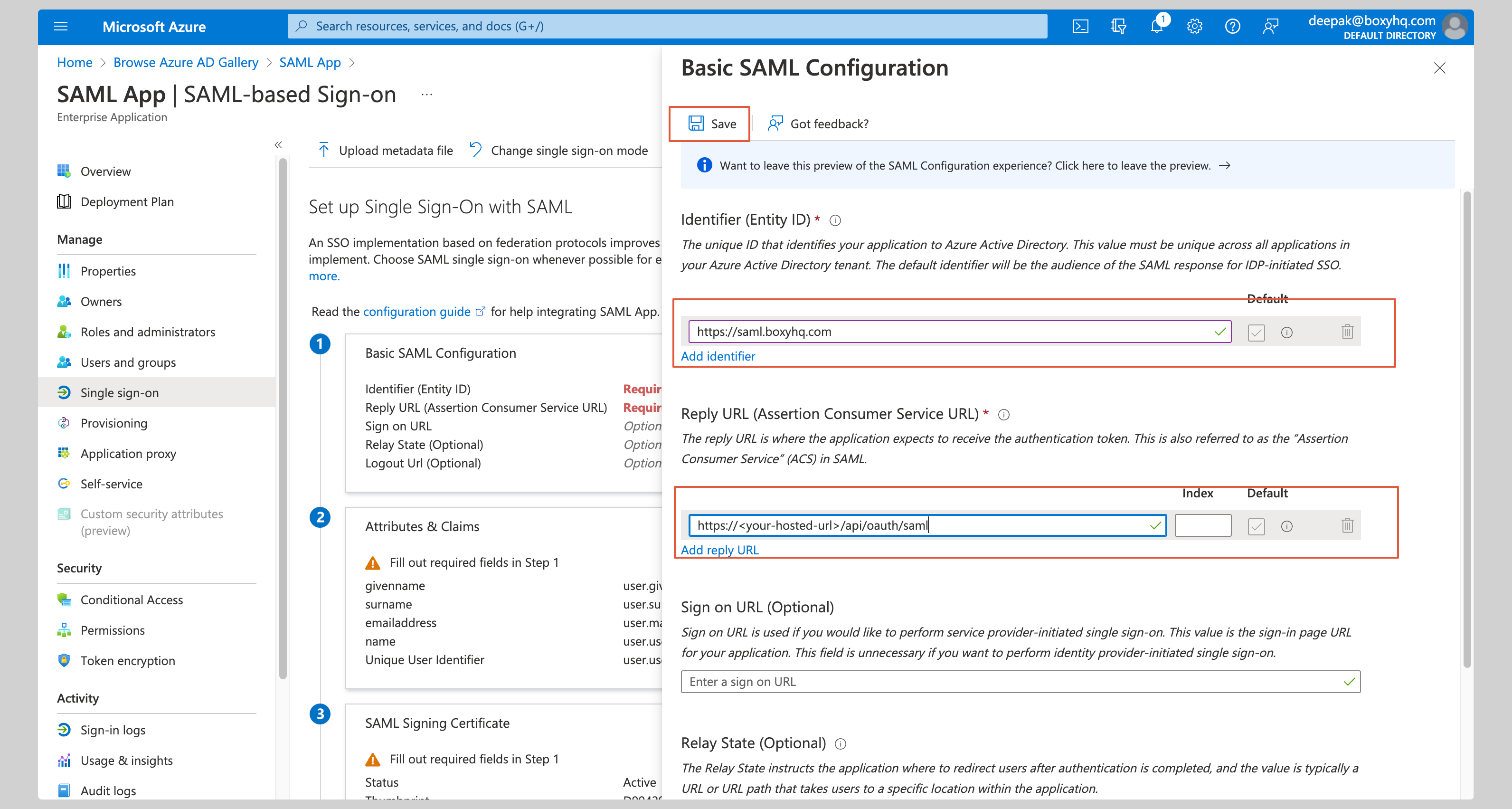

- 「Basic SAML Configuration」 の 「Edit」 をクリックする

- 以下の値を入力する:

- Identifier (Entity ID):

https://saml.boxyhq.com - Reply URL (Assertion Consumer Service URL):

https://saml-auth.goodnotes.com/api/oauth/saml

- Identifier (Entity ID):

- 「Save」 をクリックする

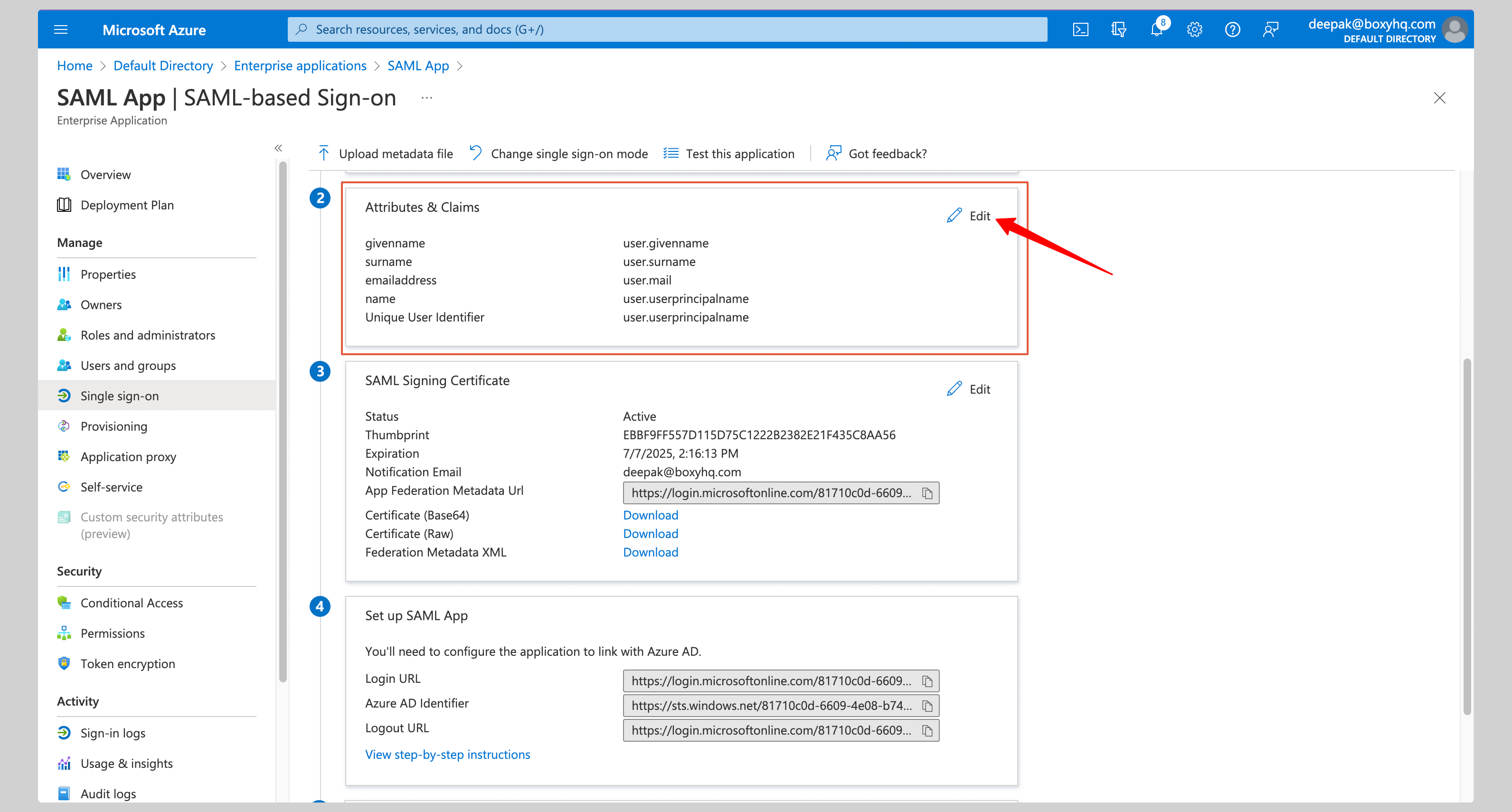

C. 属性マッピングの設定

- 「Attributes & Claims」 の 「Edit」 をクリックする

- 以下のクレームが設定されていることを確認する:

| Name | Value |

|---|---|

…/claims/emailaddress |

user.mail |

…/claims/givenname |

user.givenname |

…/claims/name |

user.userprincipalname |

…/claims/surname |

user.surname |

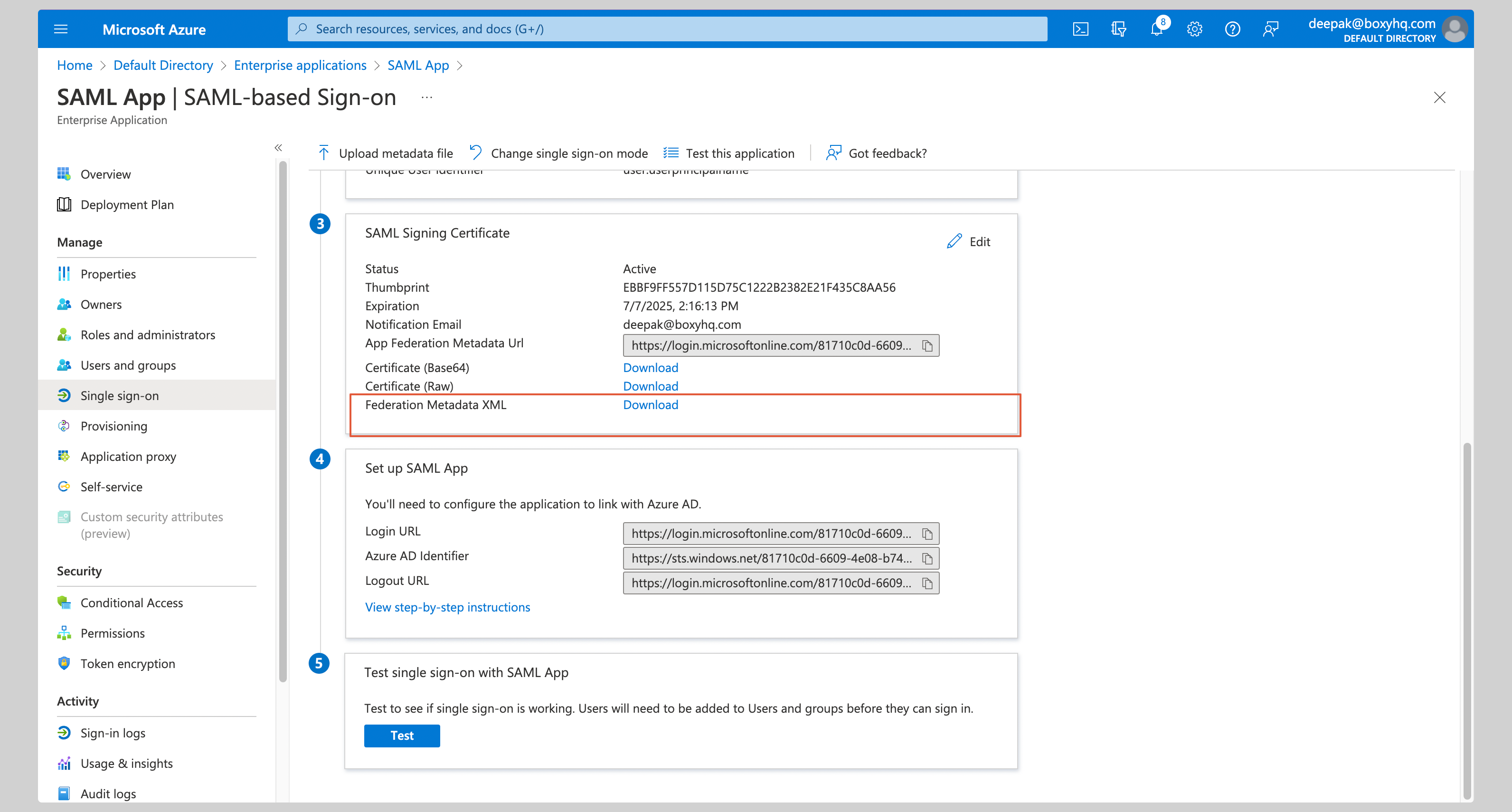

D. メタデータファイルのダウンロード

「SAML Signing Certificate」 セクションで 「Federation Metadata XML」 の横の 「Download」 をクリックしてファイルを保存する。

ステップ3:Goodnotesに戻り、IdP情報を登録する

- Goodnotesの管理コンソールに戻る

- 確認済みのドメインを選択する(未確認の場合は先にドメイン確認を完了すること)

- ダウンロードしたFederation Metadata XMLファイルをアップロードする

- 「設定を保存」 をクリックする

動作テスト

- ブラウザで https://org-admin.goodnotes.com にアクセスする

- 「Sign in with SSO」 をクリックする

- ドメインを入力してサインインする

⚠️ 重要: Entra IDのアプリアイコンから直接アクセスすると403エラーが発生します。必ずブラウザのURLから直接アクセスしてください。すでにOIDCでサインインしている場合は、OIDCからSAML SSOへの変更手順をご参照ください。

Okta

📚 詳細はOkta SAMLドキュメントをご参照ください。

必要権限: Okta管理者権限

ステップ2:Oktaの設定

A. アプリケーションの作成

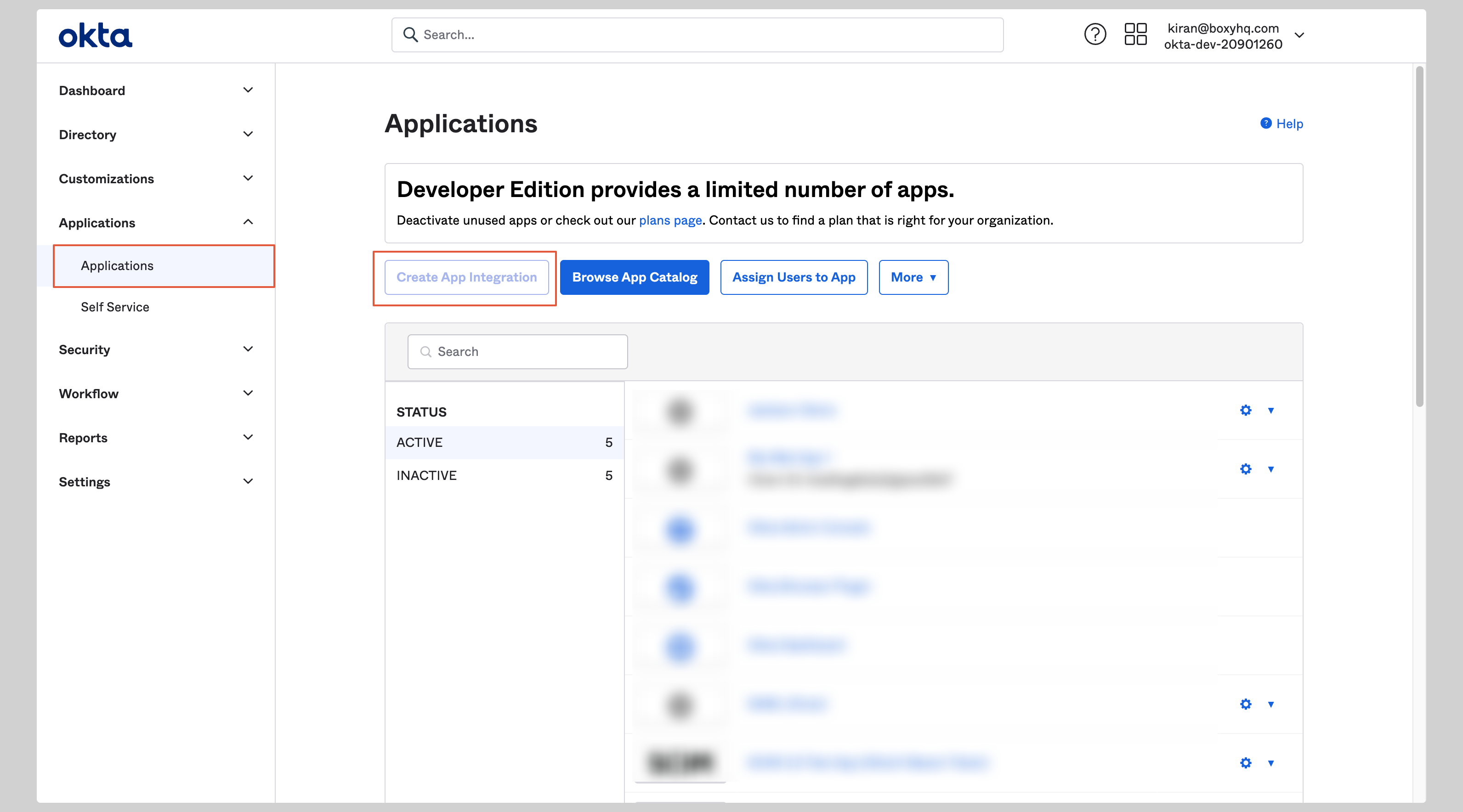

- Okta管理コンソールで 「Applications」 → 「Create App Integration」 をクリックする

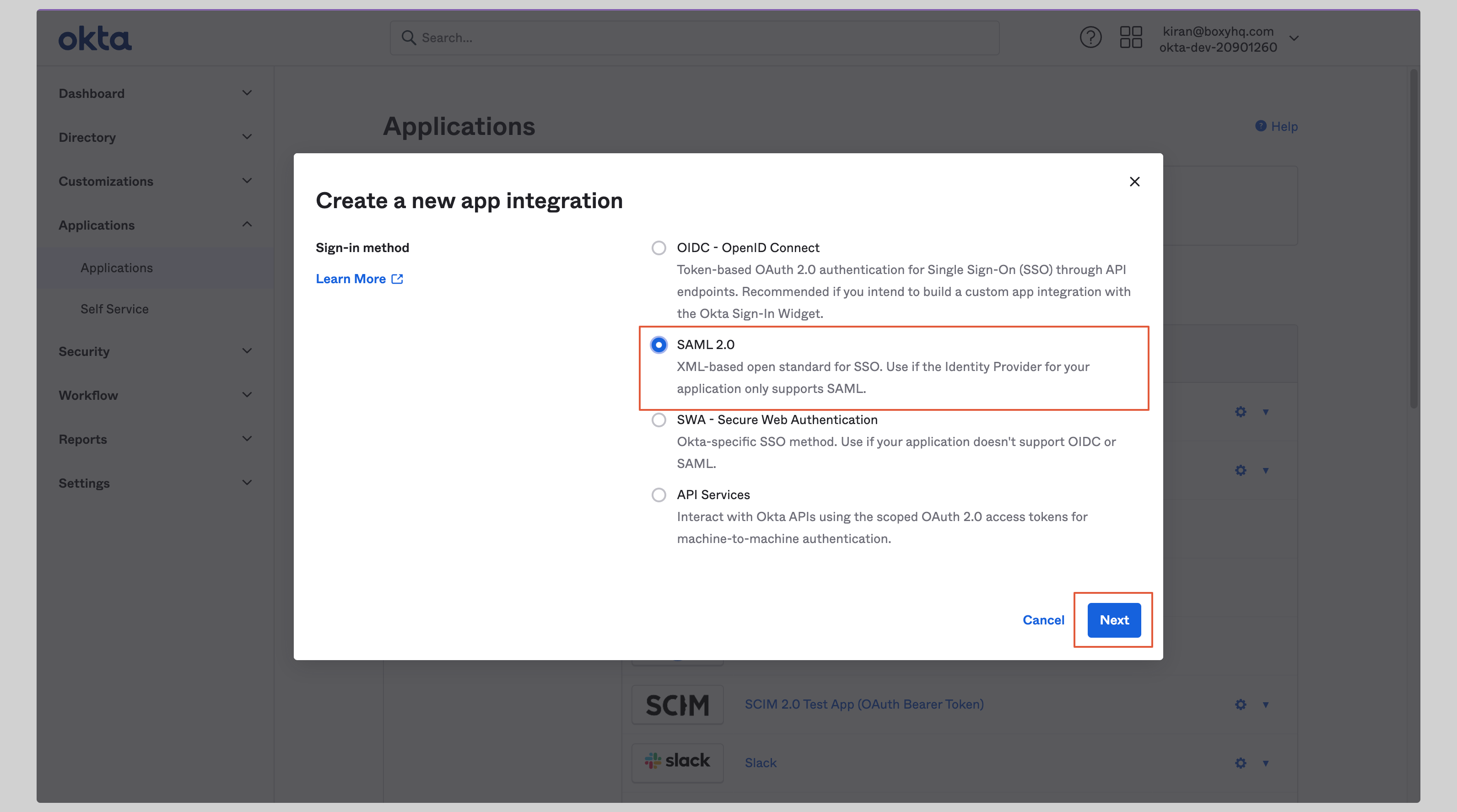

- 「SAML 2.0」 を選択し、「Next」 をクリックする

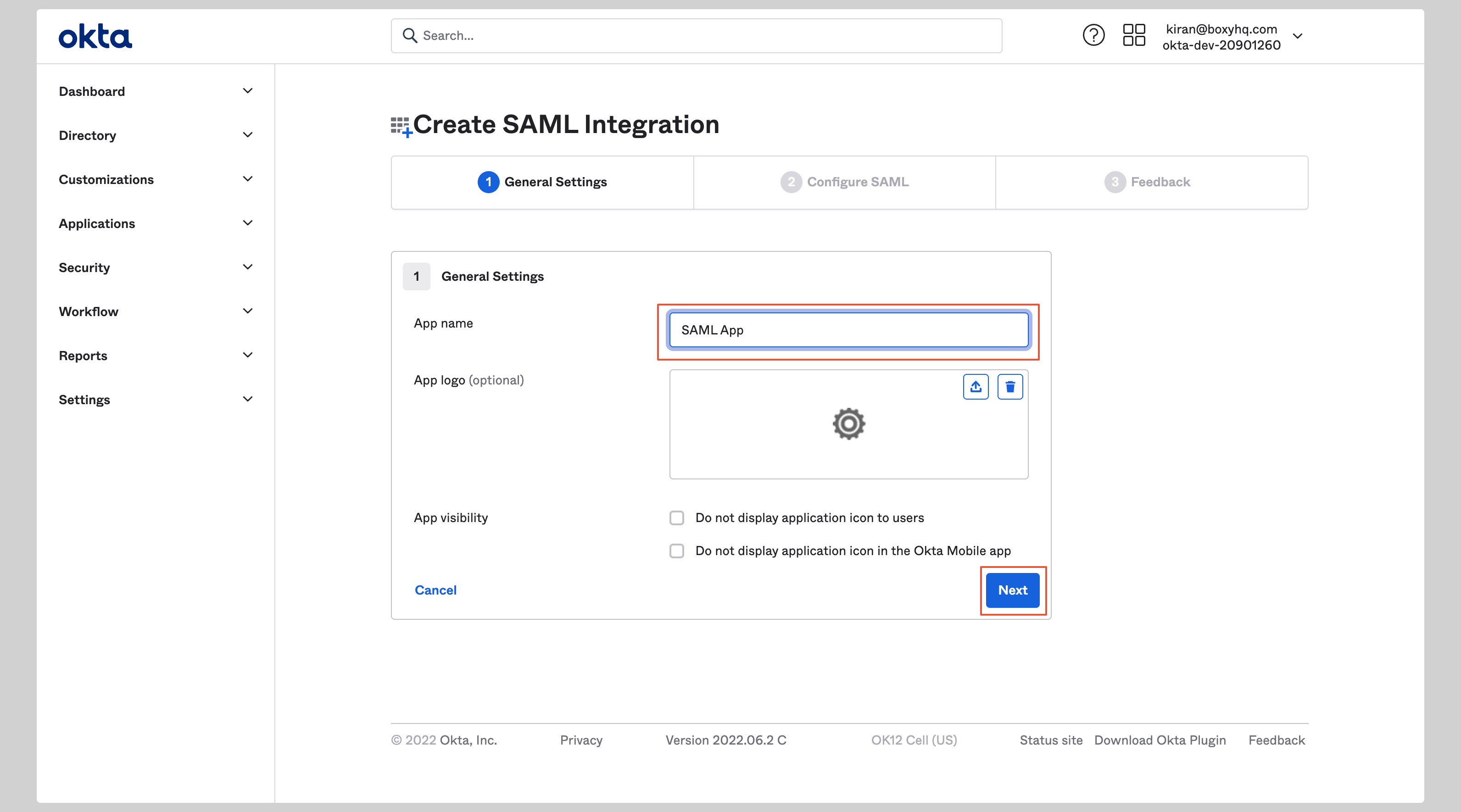

- アプリ名(例:Goodnotes SAML)を入力し、「Next」 をクリックする

B. SAML設定

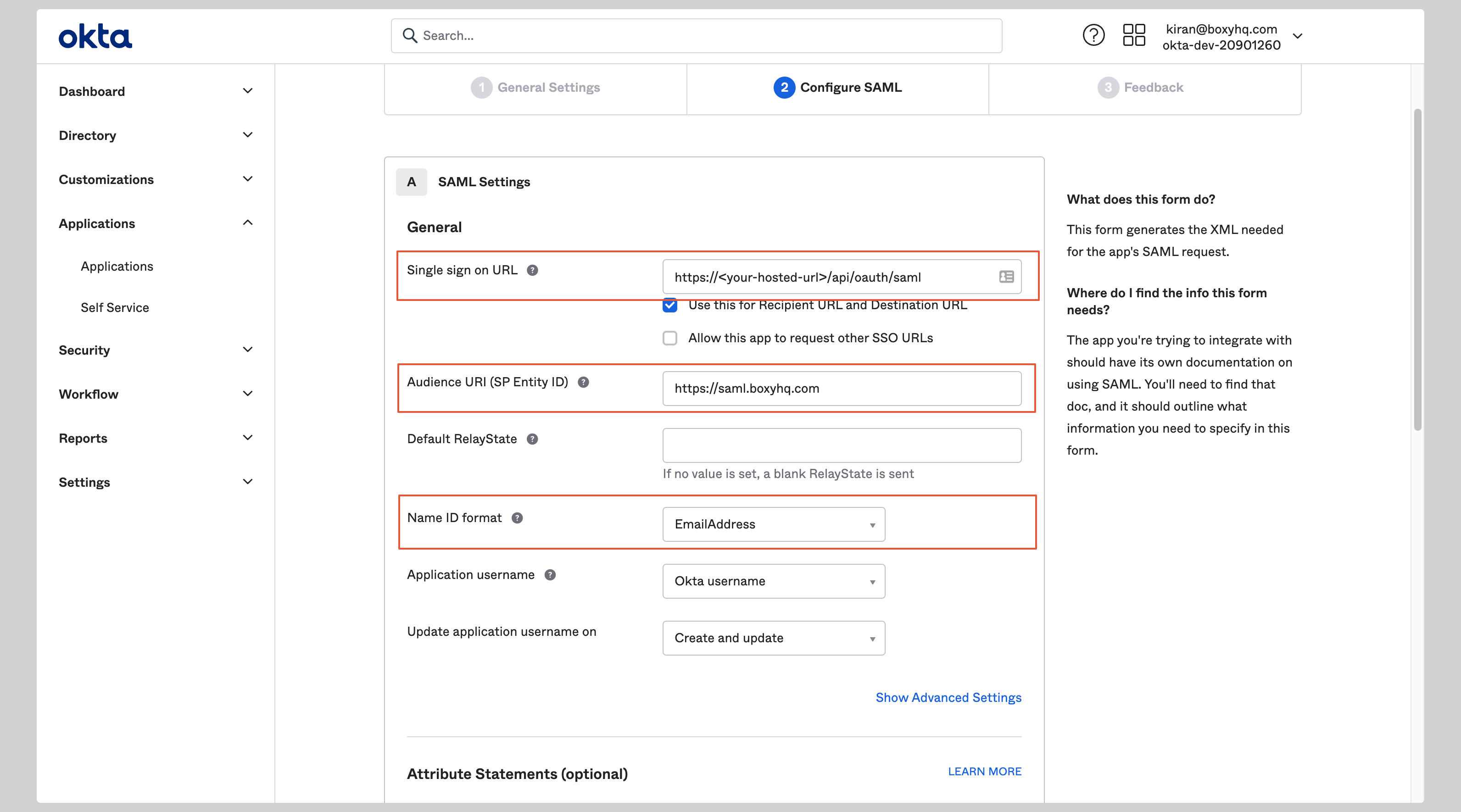

「SAML Settings」 に以下を入力する:

- Single sign on URL:

https://saml-auth.goodnotes.com/api/oauth/saml - Audience URI (SP Entity ID):

https://saml.boxyhq.com - Name ID format:

EmailAddress

「Next」 をクリックする。

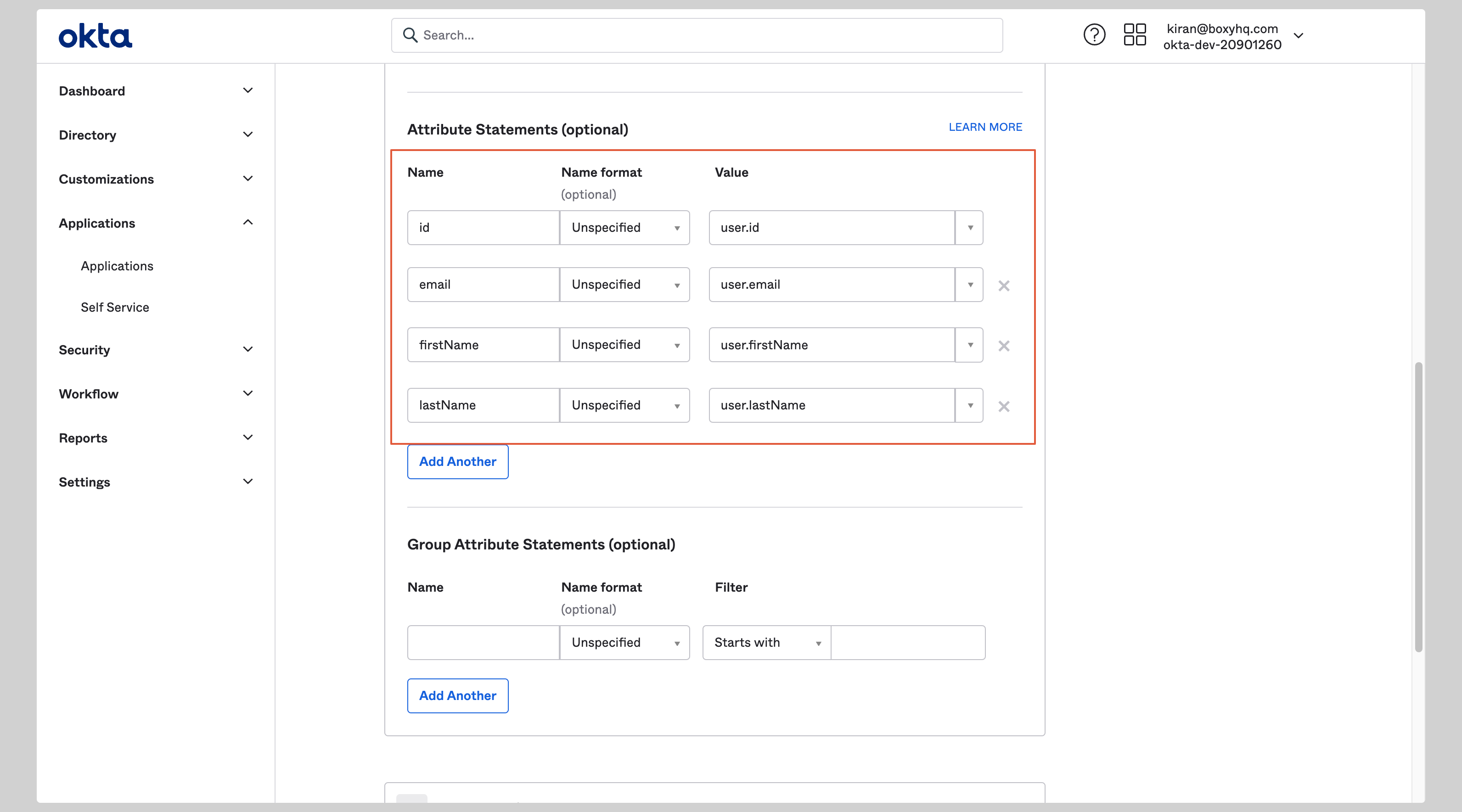

C. 属性マッピングの設定

「Attribute Statements」 に以下を設定する:

| Name | Value |

|---|---|

| id | user.id |

| user.email | |

| firstName | user.firstName |

| lastName | user.lastName |

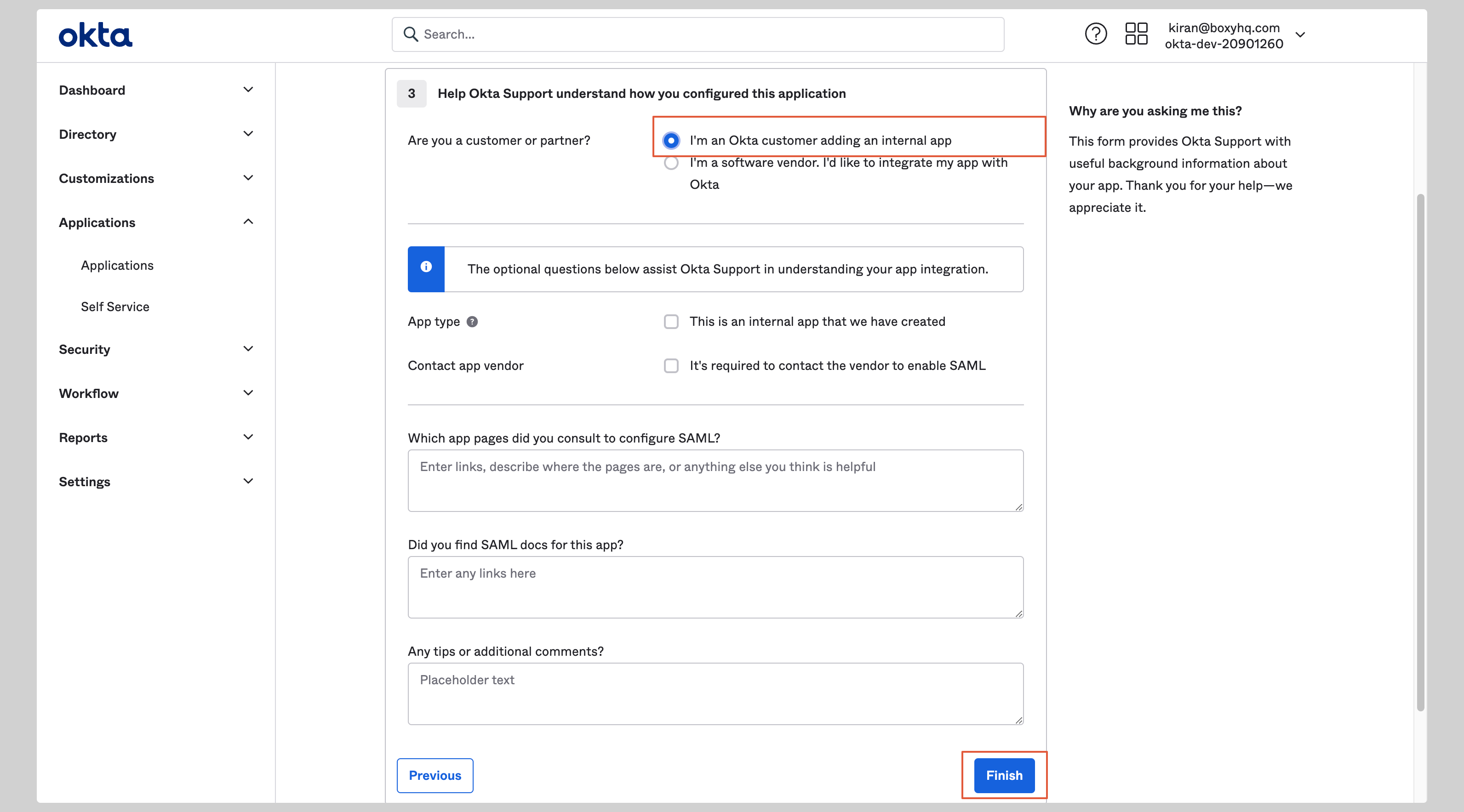

D. セットアップの完了

「I’m an Okta customer adding an internal app」 を選択し、「Finish」 をクリックする。

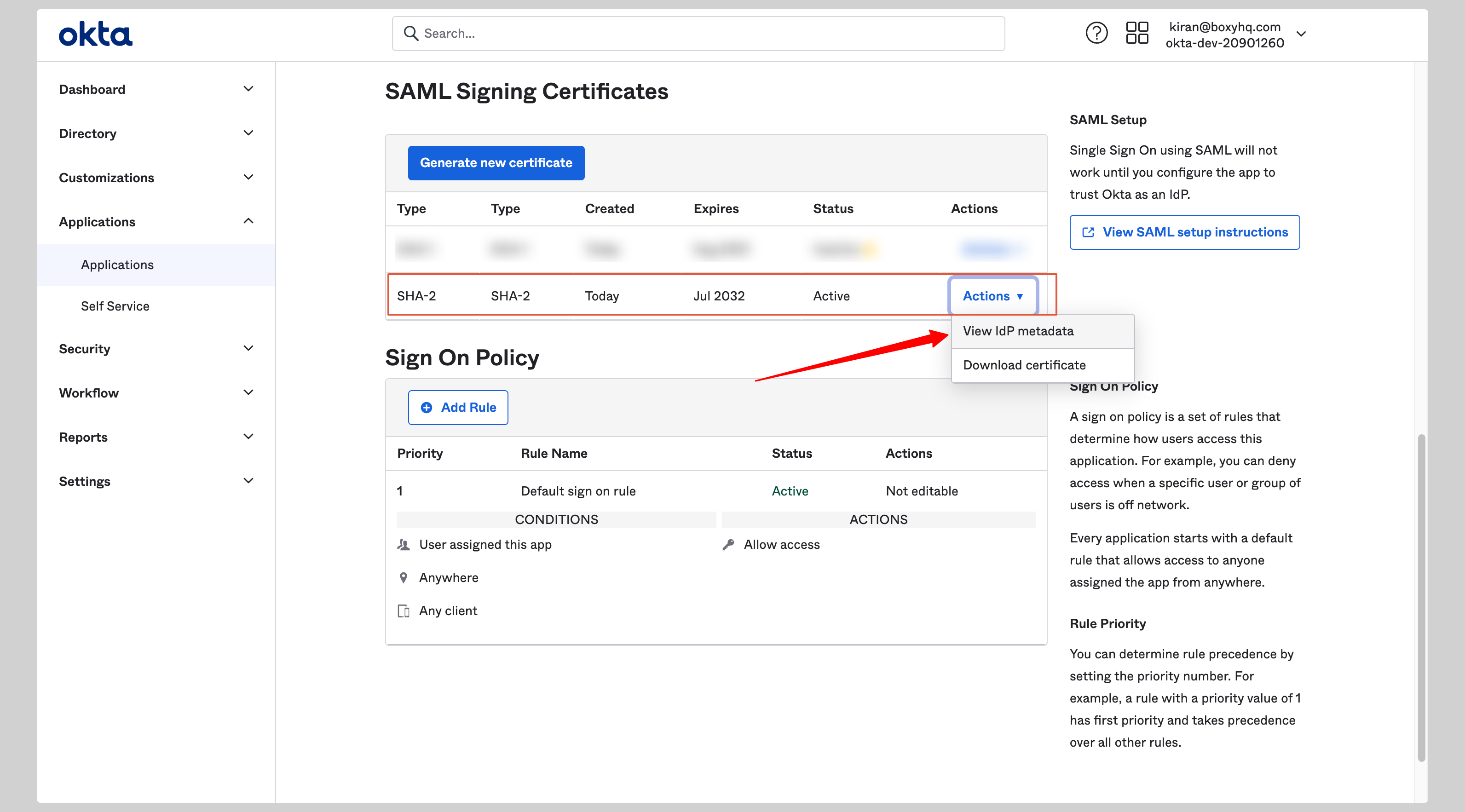

E. メタデータの取得

- 「Sign On」 タブをクリックする

- 「SAML Signing Certificates」 の有効な証明書の 「Actions」 → 「View IdP metadata」 をクリックする

- 別ウィンドウに表示されたXMLをクリップボードにコピーする

ステップ3:Goodnotesに戻り、IdP情報を登録する

- Goodnotesの管理コンソールに戻る

- 確認済みのドメインを選択する

- メタデータXMLを貼り付けまたはアップロードする

- 「設定を保存」 をクリックする

動作テスト

- ブラウザで https://org-admin.goodnotes.com にアクセスする

- 「Sign in with SSO」 をクリックする

- ドメインを入力してサインインする

⚠️ 重要: Oktaのダッシュボードのタイルからはサインインしないでください。必ずブラウザのURLから直接アクセスしてください。

Google Workspace

📚 詳細はGoogle SAMLドキュメントをご参照ください。

必要権限: Google Workspaceスーパー管理者権限

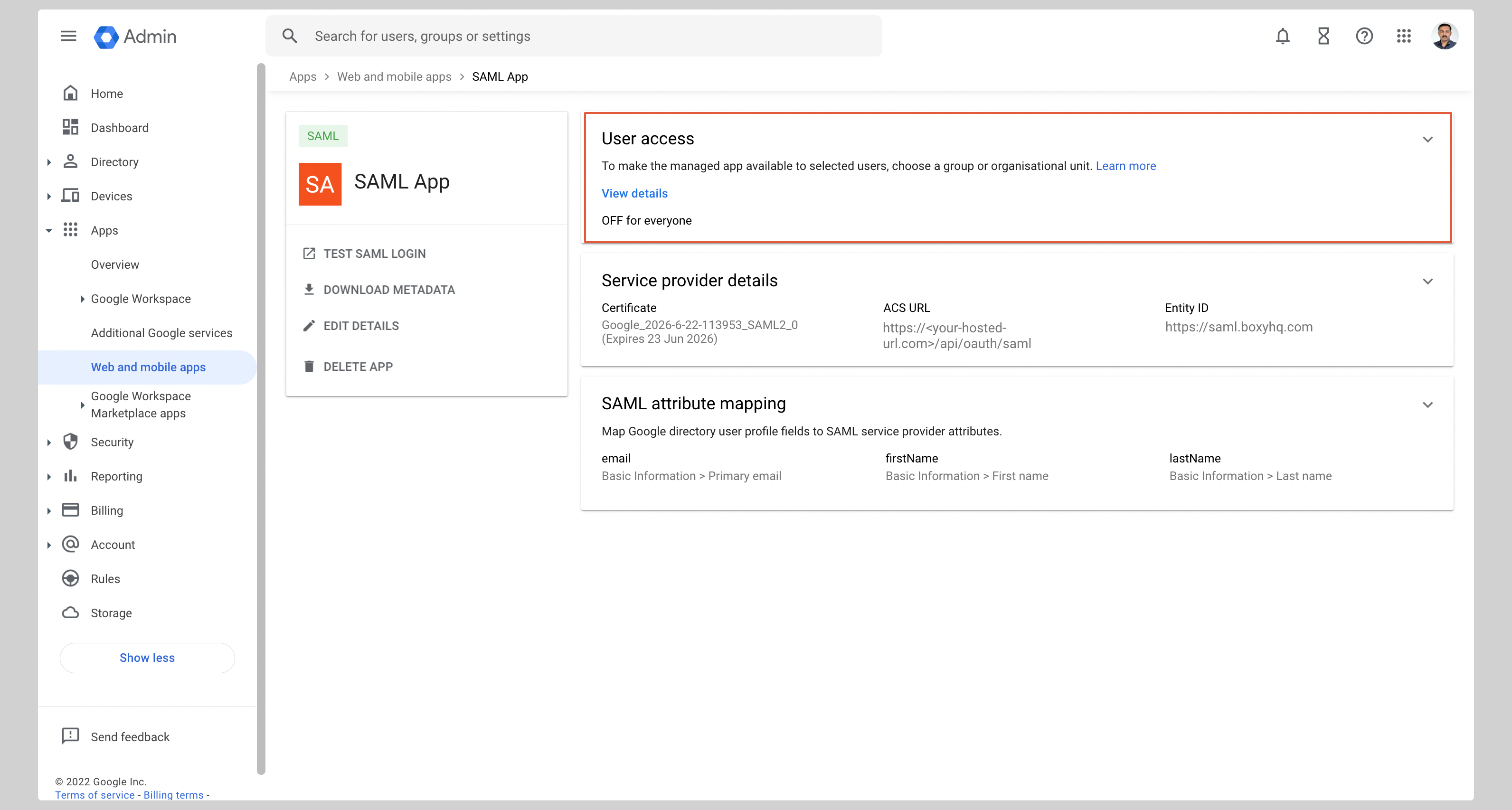

ステップ2:Google Workspaceの設定

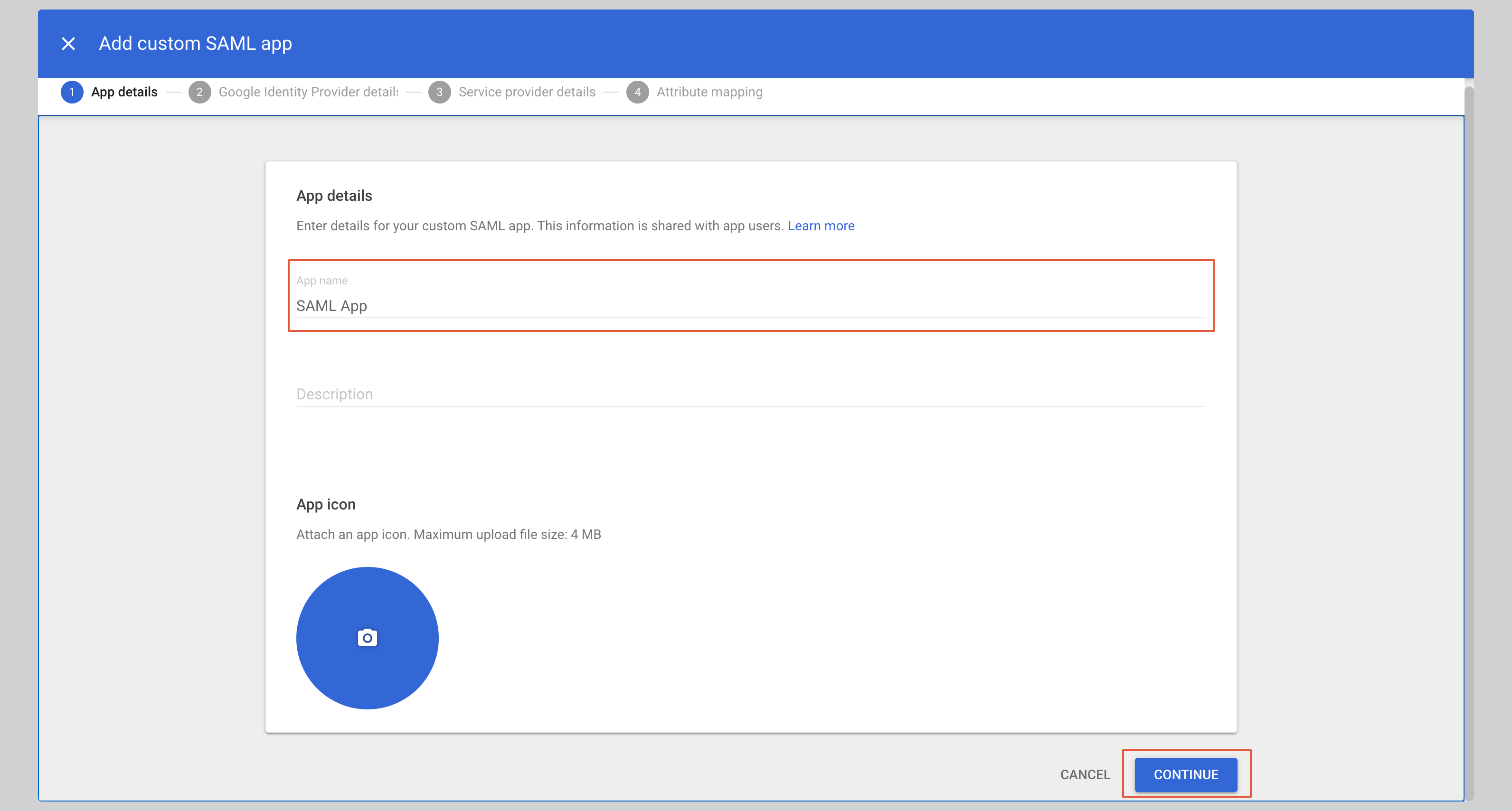

A. アプリケーションの作成

- Google管理コンソールにサインインする

- 「Apps」 → 「Web and mobile apps」 を選択する

- 「Add App」 → 「Add custom SAML app」 をクリックする

- アプリ名(例:Goodnotes SAML)を入力し、「Continue」 をクリックする

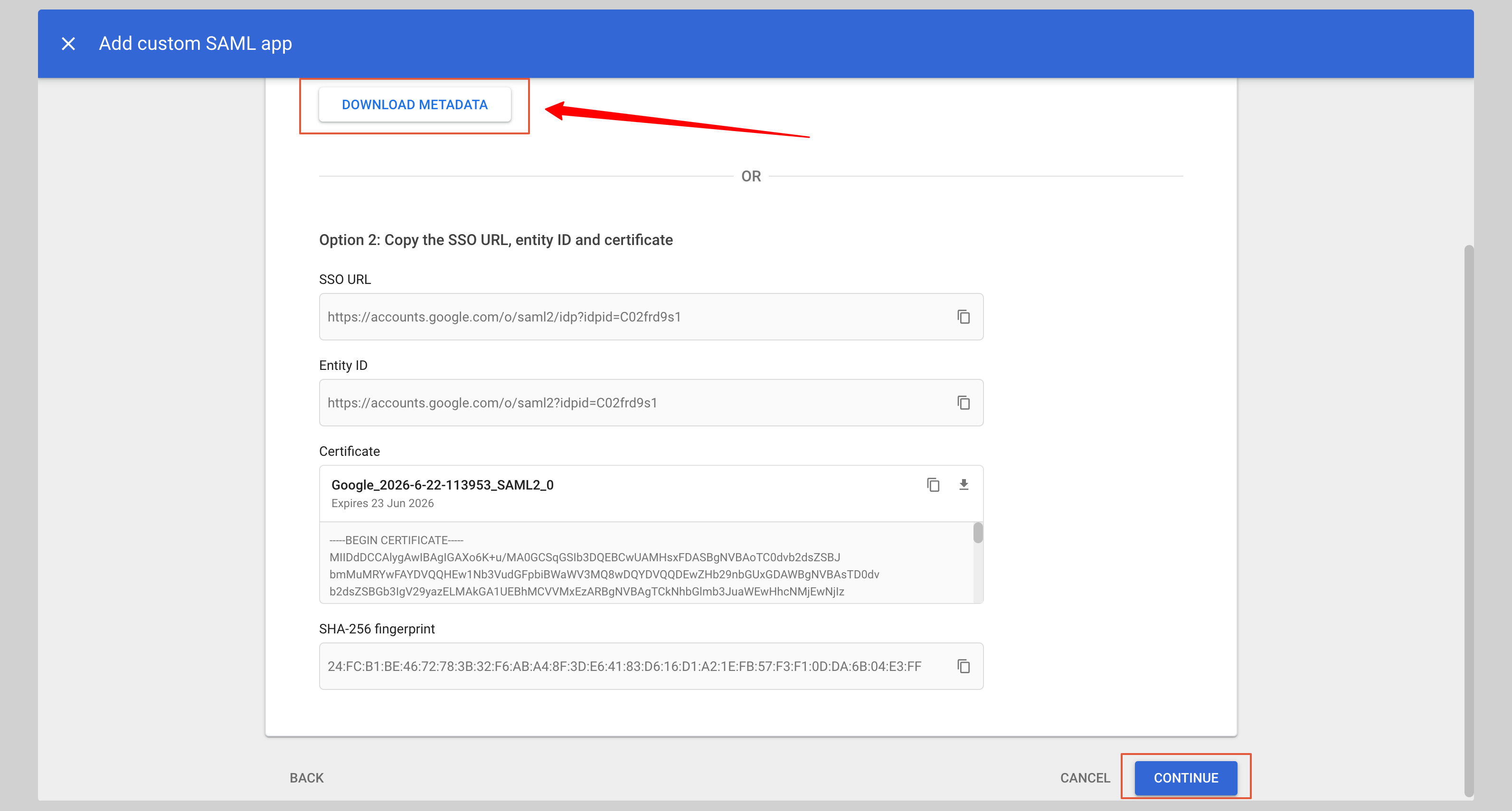

B. IdPメタデータのダウンロード

「DOWNLOAD METADATA」 をクリックしてXMLファイルを保存し、「Continue」 をクリックする。

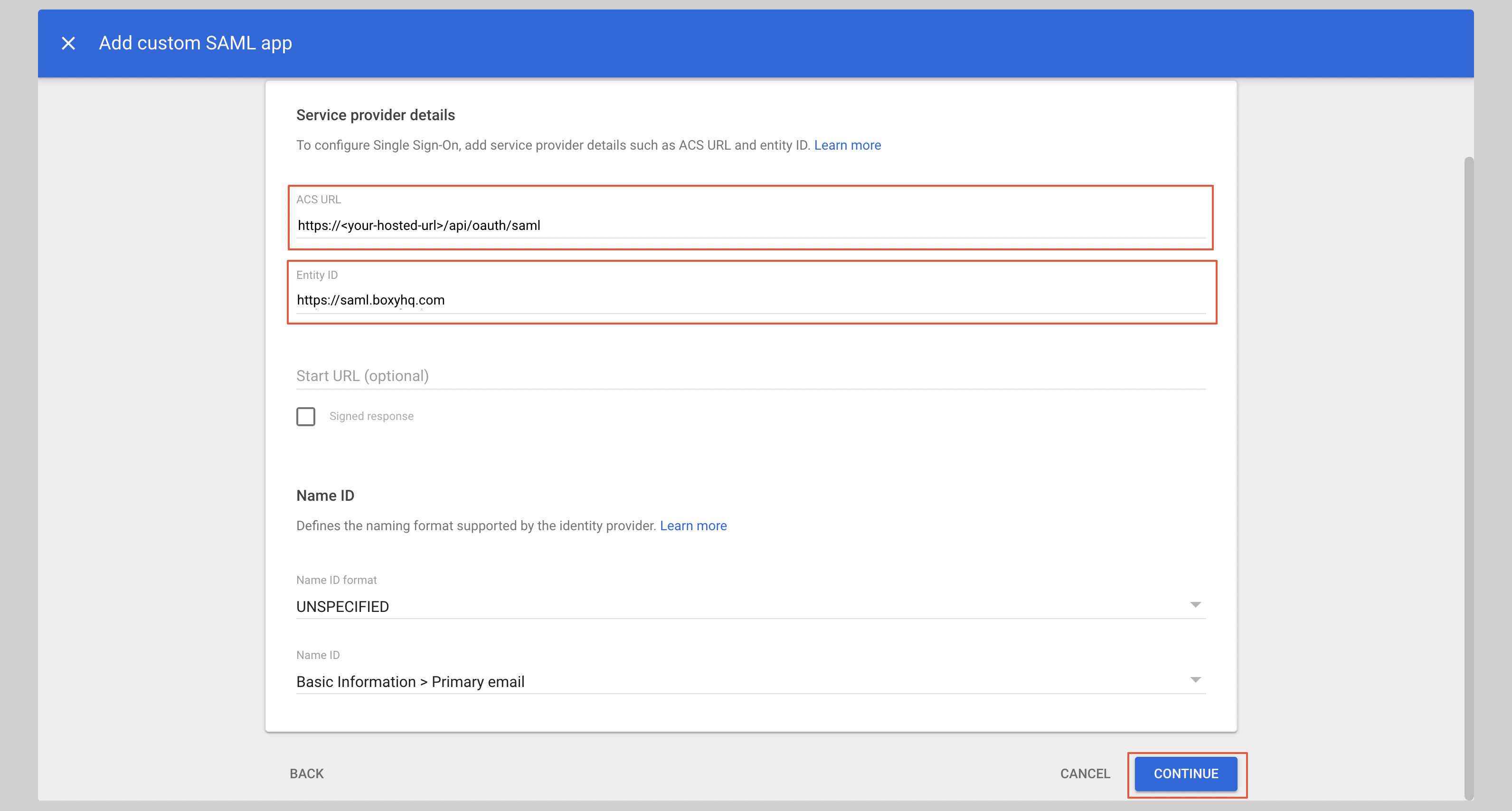

C. サービスプロバイダーの詳細設定

「Service provider details」 に以下を入力する:

- ACS URL:

https://saml-auth.goodnotes.com/api/oauth/saml - Entity ID:

https://saml.boxyhq.com

「Continue」 をクリックする。

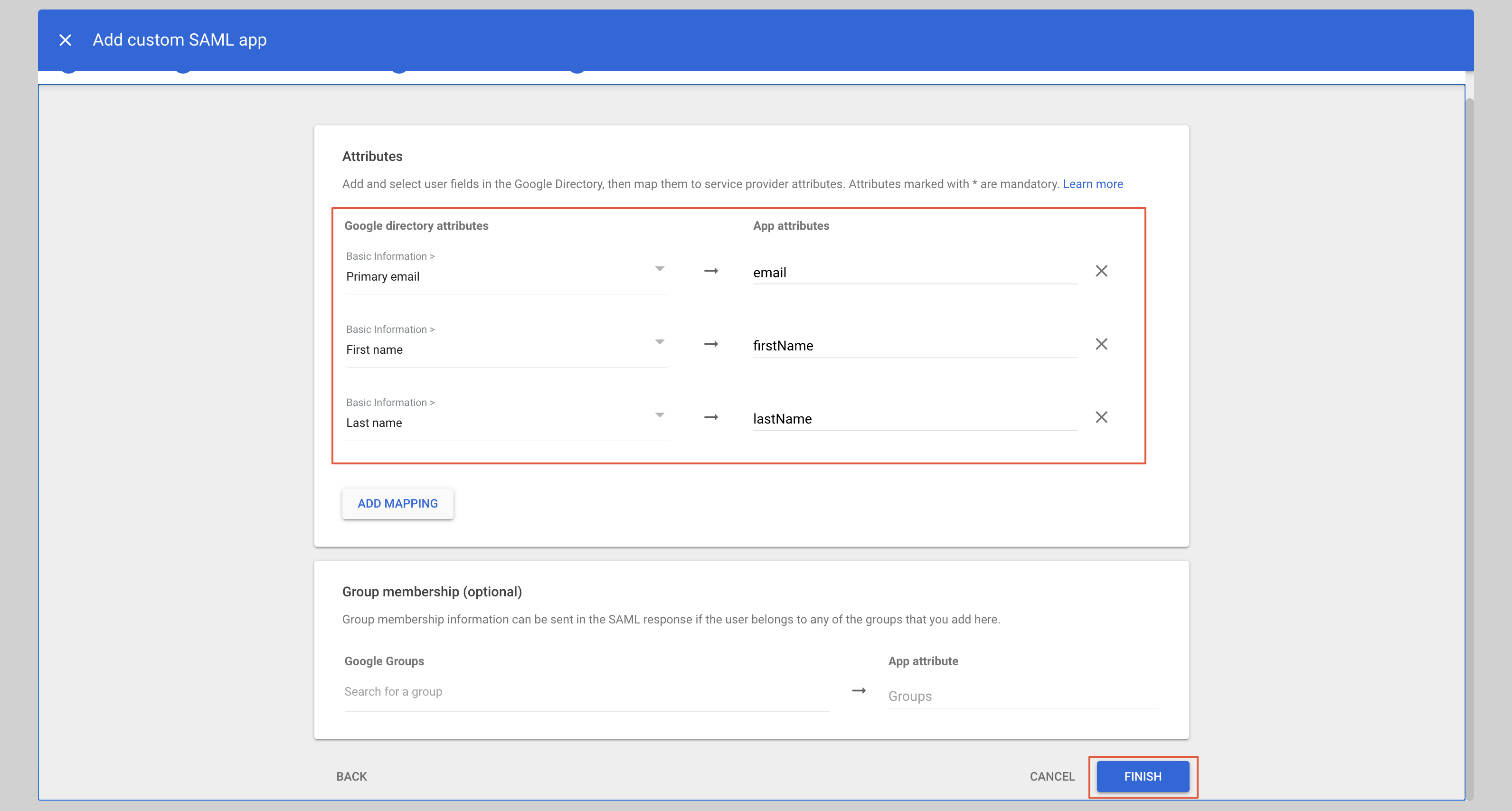

D. 属性マッピングの設定

「Attributes」 に以下を設定する:

| App attribute | Google directory attribute |

|---|---|

| Primary email | |

| firstName | First name |

| lastName | Last name |

「Finish」 をクリックする。

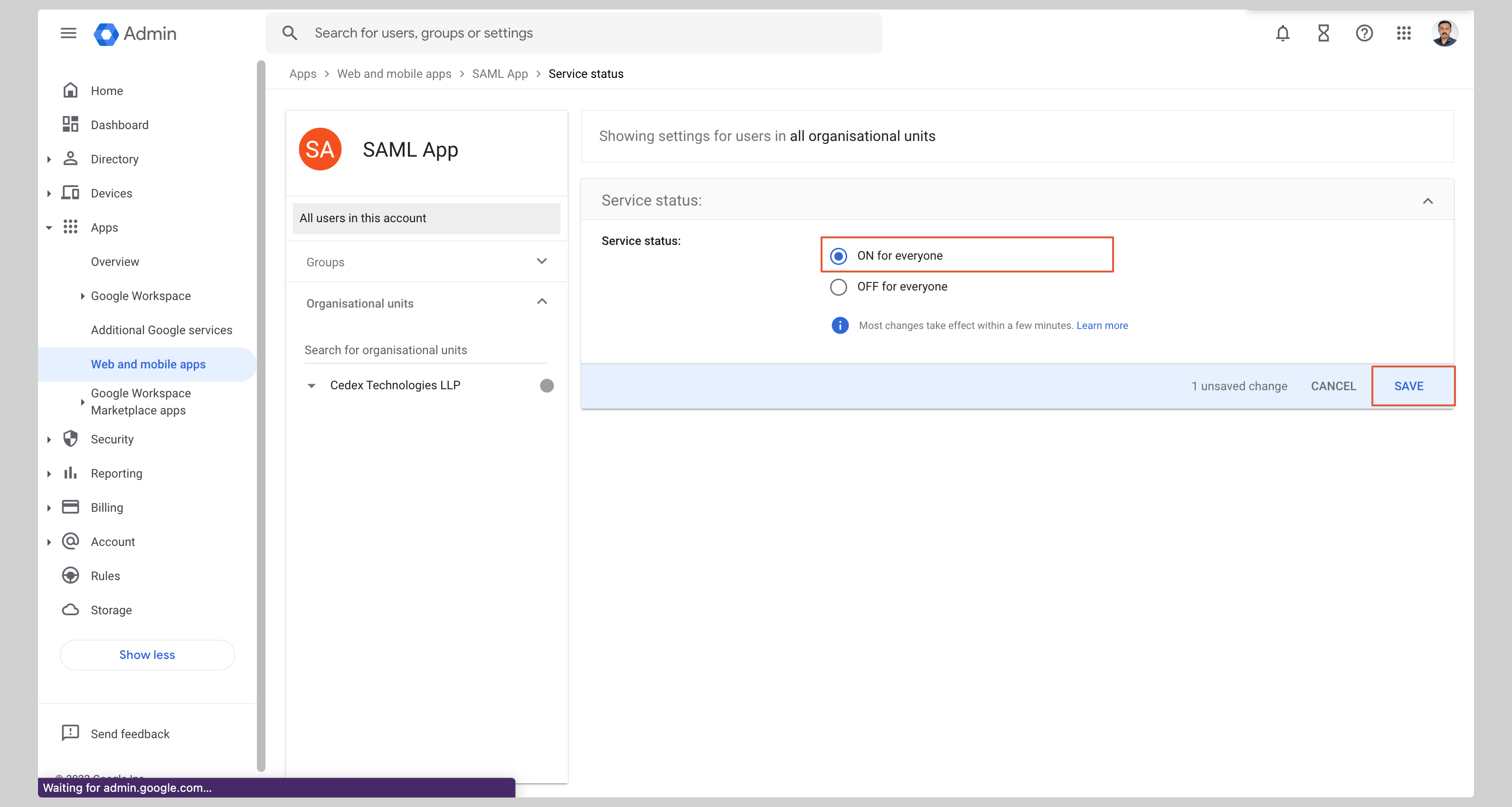

E. ユーザーアクセスの有効化

- 「User access」 をクリックする

- 「ON for everyone」 を選択し、「Save」 をクリックする

ステップ3:Goodnotesに戻り、IdP情報を登録する

- Goodnotesの管理コンソールに戻る

- 確認済みのドメインを選択する

- GoogleからダウンロードしたメタデータXMLをアップロードする

- 「設定を保存」 をクリックする

動作テスト

- ブラウザで https://org-admin.goodnotes.com にアクセスする

- 「Sign in with SSO」 をクリックする

- ドメインを入力してサインインする

⚠️ 重要: Googleのアプリランチャーからはサインインしないでください。必ずブラウザのURLから直接アクセスしてください。

❓ よくある質問

Appleについて

AppleはSAMLのIdentity Provider(IdP)ではないため、GoodnotesのAdmin ConsoleにEntra ID・Okta・Google WorkspaceのようにIdPとして設定することはできません。「Sign in with Apple」はOpenID Connect(OIDC)というSAMLとは異なるプロトコルを使用しており、このSAML SSO設定には含まれません。

チームメンバーがAppleデバイス(Mac・iPhone・iPad)を使用している場合でも、会社のIdP(Entra ID・Okta・Google Workspace)を通じてSAML SSOでサインインできます。使用するデバイスの種類はIdPの設定には影響しません。

💬 お問い合わせ: 設定中にご不明な点がございましたら、Goodnotes技術サポートまでお気軽にご連絡ください。